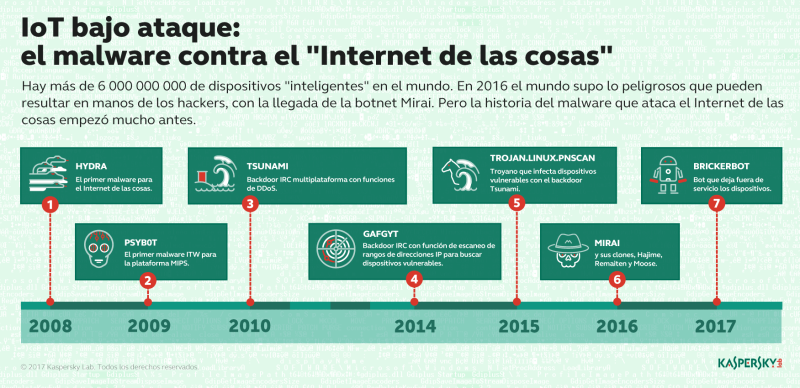

Los dispositivos inteligentes –como relojes y televisores inteligentes, enrutadores y cámaras– se conectan entre sí y constituyen el creciente fenómeno del Internet de las Cosas (IoT, por sus siglas en inglés), una red de dispositivos equipados con tecnología integrada que les permite interactuar entre sí o con el ambiente externo. Debido al gran número y variedad de dispositivos, el IoT se ha convertido en un objetivo atractivo para los ciberdelincuentes. Al hackear con éxito los dispositivos IoT, los criminales pueden espiar a las personas, chantajearlas y hasta convertirlas discretamente en sus cómplices. Peor aún, botnets como Mirai y Hajime han demostrado que la amenaza está en aumento.

Los expertos de Kaspersky Lab han llevado a cabo investigaciones sobre el malware IoT para examinar la gravedad del riesgo. Han creado honeypots, redes artificiales que simulan las redes de diferentes dispositivos IoT (enrutadores, cámaras conectadas, etc.), para observar cómo el malware intenta atacar sus dispositivos virtuales. No tuvo que pasar mucho tiempo, pues los ataques que utilizaban muestras maliciosas conocidas y previamente desconocidas comenzaron casi inmediatamente después de instalar el honeypot.

La mayoría de los ataques detectados por los expertos de la compañía tenían como objetivo las videograbadoras digitales o cámaras IP (63%), y 20% eran contra dispositivos conectados a una red, entre ellos enrutadores, módems DSL, etc. Cerca del 1% de los objetivos eran los dispositivos más comunes utilizados por el público, como impresoras y dispositivos inteligentes para el hogar.

China (17%), Vietnam (15%) y Rusia (8%) emergieron como los tres países principales con dispositivos IoT atacados, cada uno con un gran número de máquinas infectadas. Les siguieron Brasil, Turquía y Taiwán, con un 7%.

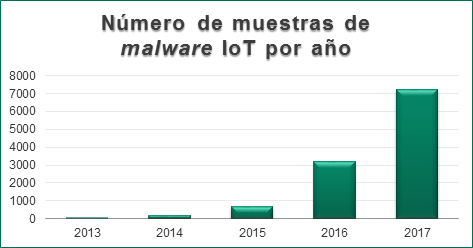

Hasta la fecha y durante este experimento todavía en curso, los investigadores han podido recopilar información sobre más de siete mil muestras de malware diseñadas específicamente para hackear dispositivos conectados.